- Trainer/in: Emily Hank

- Trainer/in: Georg Höfner

- Trainer/in: Julian Marschner

- Trainer/in: Lennart Obeser

Suchergebnisse: 11318

- Trainer/in: Magdalena Ahn

- Trainer/in: Christina Binder

- Trainer/in: Markus Brendel

- Trainer/in: Diana Fenk

- Trainer/in: Jessica Gerlach

- Trainer/in: Nicole Girstl

- Trainer/in: Sandra Heinrichs-Neigefind

- Trainer/in: Anna Hertl

- Trainer/in: Kimberly Knietsch

- Trainer/in: Anna Kuschel

- Trainer/in: Alexander Lückenhaus

- Trainer/in: Florian Neumaier

- Trainer/in: Alexander Rachel

- Trainer/in: Julia Wichmann

- Trainer/in: Carolin Zechmann

Den Einschreibeschlüssel erhalten Sie vom Veranstaltungsleiter.

- Trainer/in: Katja Ringler

- Trainer/in: Andreas Spickhoff

Den Einschreibeschlüssel erhielten Sie im Protokoll der Seminarvorbesprechung und der Mail von Herrn Moser vom 28.1.2025.

- Trainer/in: Matteo Fontana

- Trainer/in: Peter Kindler

- Trainer/in: Peter Moser

- Trainer/in: Petra-Claudia Weyand

Veranstaltungszeit: wird noch bekannt gegeben

Einschreibeschlüssel: folgt

Prof. Dr. Ulrich Becker, LL.M. (EHI) auf der Fakultätshomepage

- Trainer/in: Tina Junge

- Trainer/in: Helga Unseld

- Trainer/in: Tina Junge

- Trainer/in: Tina Junge

- Trainer/in: Tanja Tröger

- Trainer/in: Helga Unseld

- Trainer/in: Tina Junge

- Trainer/in: Tanja Tröger

- Trainer/in: Helga Unseld

- Trainer/in: Sophie Kellerer

- Trainer/in: Kathrin Nilsson

- Trainer/in: Tanja Tröger

- Trainer/in: Helga Unseld

- Trainer/in: Tina Junge

- Trainer/in: Helga Unseld

- Trainer/in: Helga Unseld

- Trainer/in: Tina Junge

- Trainer/in: Kathrin Nilsson

- Trainer/in: Tanja Tröger

- Trainer/in: Helga Unseld

- Trainer/in: Sophie Kellerer

- Trainer/in: Tanja Tröger

- Trainer/in: Laura Hirn

- Trainer/in: Sophie Kellerer

- Trainer/in: Kathrin Nilsson

- Trainer/in: Kathrin Nilsson

- Trainer/in: Helga Unseld

- Trainer/in: Laura Hirn

- Trainer/in: Tanja Tröger

- Trainer/in: Helga Unseld

- Trainer/in: Tina Junge

- Trainer/in: Tanja Tröger

- Trainer/in: Helga Unseld

- Trainer/in: Tina Junge

- Trainer/in: Tanja Tröger

- Trainer/in: Helga Unseld

- Trainer/in: Sophie Kellerer

- Trainer/in: Kathrin Nilsson

- Trainer/in: Tina Junge

- Trainer/in: Tina Junge

- Trainer/in: Tina Junge

- Trainer/in: Kathrin Nilsson

- Trainer/in: Tina Junge

- Trainer/in: Tanja Tröger

- Trainer/in: Helga Unseld

- Trainer/in: Tina Junge

- Trainer/in: Tina Junge

- Trainer/in: Simon Weixler

- Trainer/in: Simon Weixler

- Trainer/in: Alexander Rachel

- Trainer/in: Simon Weixler

- Trainer/in: Alexander Willms

- Trainer/in: Tobias Dorfner

- Trainer/in: Silvija Markic

- Trainer/in: Nicola Boedrich

- Trainer/in: Kristina Hock

- Trainer/in: Stefan Mandl

- Trainer/in: Milena Damrau

- Trainer/in: Stefan Ufer

- Trainer/in: Simon Weixler

- Trainer/in: Tobias Dorfner

- Trainer/in: Silvija Markic

- Trainer/in: Melanie Ripsam

Basic Information

- Language: English

- Prerequisite courses

- Formal Languages and Complexity (must)

- Logic and Discrete Structures (must)

- Formal Specification and Verification (recommended)

- Software Verification (recommended)

- SAT Solving (recommended)

- Date: Thursday, 10:15-11:45

- Location: Seminar Room 133, Oettingenstr. 67

- First meeting: 2024-04-18 (about the detailed seminar organization and expectations)

Content

Model checking is an important research field in computer science where automatic solutions to the following problem are studied: Given a computational model and a specification, decide whether the model satisfies the specification or not. In practice, a computational model can be a digital circuit (hardware) or a program (software). A specification can be a safety property requiring that errors never happen during the execution of the model. Compared to testing, model checking can guarantee the correctness of a computational model with mathematical rigor. Model checking is rooted in a solid theoretical foundation and requires advanced software engineering for tool implementation. The inventors of model checking won the 2007 Turing Award, and leading technology companies use model-checking techniques to assure the quality of their products.

Goal

The goal of this seminar is to learn the mathematical foundation and understand the working of state-of-the-art algorithms for hardware and software model checking. At the end of this seminar, students should become familiar with the background knowledge of model checking and able to explain a scientific publication on model checking in oral and written forms.

Organization

The seminar will consist of three phases:

- Reading sessions: In the first phase, we will recap the mathematical foundation of model checking. Students will be divided into groups. Each group will be assigned a topic and lead the discussion on the topic in one seminar session.

- Weekly meetings: In the second phase, each student will be assigned a publication on an algorithm for model checking. Students will have weekly meetings with the mentors to report their progress. Mentors will guide students to read and understand the algorithms in the publications.

- Final presentation and report: In the final phase, students will present the algorithms assigned to them and write a report explaining them with examples and analysis.

Team

References

- Trainer/in: Dirk Beyer

- Trainer/in: Po-Chun Chien

- Trainer/in: Niann-Tzer Li

Ort:

Zeit: - ()

- Trainer/in: Jonas Hanselle

- Trainer/in: Eyke Hüllermeier

- Trainer/in: Patrick Kolpaczki

- Trainer/in: Timo Löhr

- Trainer/in: Valentin Margraf

Anmeldung

Die Anmeldung zu diesem Seminar erfolgt über die Zentralanmeldung für Bachelorseminare.

Voraussetzung für das Seminar ist die erfolgreiche Teilnahme an der Veranstaltung Algorithmen und Datenstrukturen!

Inhalt

Entwurf und Analyse von Algorithmen ist ein Kerngebiet der Informatik. In den ersten Semestern wurden bereits eine Reihe von Algorithmen, z.B. Graphalgorithmen und Sortieralgorithmen, und Paradigmen für Algorithmenentwurf vorgestellt und analysiert.

In diesem Seminar werden darauf aufbauend Algorithmen behandelt, die typischer Weise nicht in den Curricula behandelt werden, aber interessante Ideen aufweisen und von Interesse für die Anwendung sind. Wir behandeln Themen wie Mustererkennung in Texten, Boyer-Moore- und Knuth-Morris-Pratt-Algorithmen, Präfix-Bäume, Goldberg/Tarjans Netzwerkflussalgorithmus mit Anwendungen, Stable Marriage Problem, Weighted Popular Matchings, Student/Projekt-Zuweisungsproblem, Boston School Choice Problem, Top Trading Cycle Verfahren, Nierenvergabe für Transplantation mit TTCC, Cake Cutting and Lone Chooser Protokoll, Divide and conquer cake cutting Protokoll.

Hörerkreis

Bachelor Informatik oder Medieninformatik

Seminar-Leitung

Prof. Dr. Mila Majster-Cederbaum

Technische Fragen: Dr. Philipp Wendler

Termine

Das Seminar findet Mittwochs von 14-18 Uhr statt und ist an folgenden 6 Terminen geplant:

- 17.04.2024: Vorbesprechung

- 08.05.2024: Kurzvorträge und Sprechstunde

- 05.06.2024, 12.06.2024, 19.06.2024: Vorträge

- 26.06.2024 Gemeinsames Reviewing / Abschlussbesprechung

Alle Termine sind in der Oettingenstraße 67 im Raum 067.

Ablauf

-

Zu Beginn des Semesters gibt es eine Einführungsveranstaltung, bei der die Themen verteilt werden.

-

Nach der Zuteilung der Themen haben Sie Zeit sich Ihr Thema näher anzusehen und eine Literaturrecherche zum Beispiel zu historischen Hintergründen und insbesondere zu Anwendungen Ihrer Algorithmen in der Praxis oder Erweiterungen/Varianten der Problemstellung durchzuführen.

-

Beim ersten Seminartermin hält jeder Studierende einen kurzen Vortrag, ca. 5-10 Minuten, in dem das Thema und eine provisorische Gliederung des geplanten Vortrags vorgestellt wird.

-

Sie haben danach einige Wochen Zeit die Folien Ihres Vortrags zu erstellen, der 45 Minuten (+ ca. 5 Minuten Diskussion) dauern soll. Diese senden Sie mir 1 Woche vor Ihrem Vortrag zur Korrektur per Email zu.

-

Die Vorträge finden statt.

-

Es soll eine Ausarbeitung von 10 (±10%) Seiten (Deckblatt und Inhaltsverzeichnis zählen nicht) an mich gesandt werden. Im Gegensatz zu den Folien, die eher stichpunktartig organisiert sind, ist die Ausarbeitung eine ausführliche Behandlung Ihres Themas.

-

Am Ende des Semesters findet eine Abschlussbesprechung statt.

Sprache

Vortrag und Ausarbeitung können auf deutsch oder englisch sein. Vortrag und Ausarbeitung sollen in der gleichen Sprache erfolgen und selbstständig formuliert werden.

Bewertungskriterien

Hier werden Hinweise zur Bearbeitung der Themen gegeben. Die Nichteinhaltung wird in der Note berücksichtigt.

-

Alle vorkommenden Begriffe sollen gut erklärt werden, z.B. an einem eigenen Beispiel / Gegenbeispiel. Ebenso sollen die Algorithmen/Protokolle sowie komplexere Definitionen illustriert werden und an einem eigenen Beispiel erläutert werden. Die Aussagen zu den Algorithmen/Protokollen sollen präsentiert und erläutert werden. Beweise erfolgen in der Regel in der Ausarbeitung.

-

Sie sollen Kosten von Algorithmen angeben und begründen.

-

Beweise dürfen nicht einfach nur abgeschrieben oder übersetzt werden.

-

Quellen müssen klar und umfassend genannt werden.

-

Copy und Paste aus Texten oder Darstellungen im Internet oder deren wortwörtliche Übersetzung sind nicht zulässig (Ausnahme: Zitate). Insbesondere Erläuterungen und Beweise müssen mit eigenen Worten formuliert werden.

Beachten Sie auch die Hinweise zum Umgang mit Plagiaten und Täuschungsversuchen. -

Es ist Vorsicht geboten, Veranschaulichungen aus dem Internet zu übernehmen. Diese sind nicht notwendig konform mit der von uns gewählten Literatur und auch nicht immer an Informatiker gerichtet und manchmal ziemlich salopp, insbesondere ohne Begründung der Korrektheit dessen, was da getan wird. In unseren Seminaren geht es aber um wissenschaftliches Arbeiten, z.B. auch um das Verstehen komplexerer formaler Konstrukte und Zusammenhänge. Veranschaulichen ist gut, ersetzt aber nicht das exakte Formale. Eine bloße Veranschaulichung, wie sie häufig im Internet zu finden ist, entspricht nicht dem, was in einem Seminarvortrag erwartet wird.

-

Sie müssen eine Literaturrecherche durchführen und die Literatur korrekt zitieren.

-

Auch bei der Verwendung zusätzlicher Literatur muss man darauf achten, das die verwendeten Begriffe übereinstimmen, selbst kleine Veränderungen in einer Definition/einem Algorithmus können weitreichende Konsequenzen haben.

Vortrag

Der Vortrag soll ca. 45 Minuten dauern (+ ca. 5 Minuten Diskussion).

- Inhalt: Motivation und Einführung, Gliederung, Argumentationskette, Abstraktionsniveau, Vollständigkeit

- Form: Form der Folien (Schriftgröße, Diagramme, Folien nicht überladen), freie Rede, sprachliche Verständlichkeit (deutliche Sprechweise, Wortwahl), Einhalten der Zeit

- Bereiten Sie eine kleine Aufgabe für oder Frage an die Kommiliton:innen vor. Die Mitarbeit der jeweils Zuhörenden wird erwartet.

Ausarbeitung

Die Ausarbeitung soll ca. 10 (±10%) Seiten lang sein (Deckblatt und Inhaltsverzeichnis zählen nicht).

- Darstellung: Klarheit des Textes, sprachliche Gewandtheit, äußere Form, Rechtschreibung, Quellenangaben, sinnvolle Darstellung von Abbildungen

- Deckblatt: Titel des Vortrags, Name des Vortragenden, Titel des Seminars, Datum, Angabe des Instituts und des Betreuers

- Hinführung: Abstract, Einleitung und Motivation

- Hauptteil: Argumentationskette, Darstellung der Hauptresultate

- Abschluss: Schlussbewertung und Zusammenfassung, Ausblick

- Trainer/in: Philipp Wendler

Anmeldung

Die Anmeldung zu diesem Seminar erfolgt über die Zentralanmeldung für Bachelorseminare.

Voraussetzung für das Seminar ist die erfolgreiche Teilnahme an der Veranstaltung Algorithmen und Datenstrukturen!

Inhalt

Entwurf und Analyse von Algorithmen ist ein Kerngebiet der Informatik. In den ersten Semestern wurden bereits eine Reihe von Algorithmen, z.B. Graphalgorithmen und Sortieralgorithmen, und Paradigmen für Algorithmenentwurf vorgestellt und analysiert.

In diesem Seminar werden darauf aufbauend Algorithmen behandelt, die typischer Weise nicht in den Curricula behandelt werden, aber interessante Ideen aufweisen und von Interesse für die Anwendung sind. Wir behandeln Themen wie Mustererkennung in Texten, Boyer-Moore- und Knuth-Morris-Pratt-Algorithmen, Präfix-Bäume, Goldberg/Tarjans Netzwerkflussalgorithmus mit Anwendungen, Stable Marriage Problem, Weighted Popular Matchings, Student/Projekt-Zuweisungsproblem, Boston School Choice Problem, Top Trading Cycle Verfahren, Nierenvergabe für Transplantation mit TTCC, Cake Cutting and Lone Chooser Protokoll, Divide and conquer cake cutting Protokoll.

Seminar-Leitung

Prof. Dr. Mila Majster-Cederbaum

Technische Fragen: Dr. Philipp Wendler

Termine

Das Seminar findet als Blockveranstaltung an 5 Terminen statt:

- Freitag, 20.10.2023 14-16 Uhr: Vorbesprechung

- Freitag, 10.11.2023 14-18 Uhr: Kurzvorträge und Sprechstunde

- Freitag, 12.01.2023 14-18 Uhr: Seminarvorträge

- Samstag, 13.01.2024 9-18 Uhr: Seminarvorträge

- Freitag, 19.01.2024 14-17 Uhr: Gemeinsames Reviewing

Ablauf

Zu Beginn des Semesters gibt es eine Einführungsveranstaltung (20.10.2023), bei der die Themen verteilt werden.

Nach der Zuteilung der Themen haben Sie Zeit sich Ihr Thema näher anzusehen und eine Literaturrecherche zum Beispiel zu historischen Hintergründen und insbesondere zu Anwendungen Ihrer Algorithmen in der Praxis oder Erweiterungen/Varianten der Problemstellung durchzuführen.

Beim ersten Seminartermin (10.11.2023) hält jeder Studierende einen kurzen Vortrag, ca. 5-10 Minuten, in dem das Thema und eine provisorische Gliederung des geplanten Vortrags vorgestellt wird.

Sie haben danach einige Wochen Zeit die Folien Ihres Vortrags zu erstellen, der 45 Minuten (+ ca. 5 Minuten Diskussion) dauern soll. Diese senden Sie mir 1 Woche vor Ihrem Vortrag zur Korrektur per Email zu.

Die Vorträge finden am 12.01.2024 und 13.01.2024. statt.

Es soll eine Ausarbeitung von 10 (±10%) Seiten (Deckblatt und Inhaltsverzeichnis zählen nicht) an mich gesandt werden (Termin wird noch bekannt gegeben). Im Gegensatz zu den Folien, die eher stichpunktartig organisiert sind, ist die Ausarbeitung eine ausführliche Behandlung Ihres Themas.

Am 19.01.2024 findet eine Abschlussbesprechung statt.

Sprache

Vortrag und Ausarbeitung können auf deutsch oder englisch sein. Vortrag und Ausarbeitung sollen in der gleichen Sprache erfolgen und selbstständig formuliert werden.

Bewertungskriterien

Hier werden Hinweise zur Bearbeitung der Themen gegeben. Die Nichteinhaltung wird in der Note berücksichtigt.

Für alle Themen gilt: alle vorkommenden Begriffe sollen gut erklärt werden, z.B. an einem eigenen Beispiel / Gegenbeispiel. Ebenso sollen die Algorithmen/Protokolle dargestellt werden und an einem eigenen Beispiel erläutert werden. Die Aussagen zu den Algorithmen/Protokollen sollen präsentiert und erläutert werden. Beweise erfolgen in der Regel in der Ausarbeitung.

Beweise dürfen nicht einfach nur abgeschrieben oder übersetzt werden.

Quellen müssen klar und umfassend genannt werden.

Copy und Paste aus Texten oder Darstellungen im Internet oder deren wortwörtliche Übersetzung sind nicht zulässig (Ausnahme: Zitate).

Beachten Sie auch die Hinweise zum Umgang mit Plagiaten und Täuschungsversuchen.Es ist Vorsicht geboten, Veranschaulichungen aus dem Internet zu übernehmen. Diese sind nicht notwendig konform mit der von uns gewählten Literatur und auch nicht immer an Informatiker gerichtet und manchmal ziemlich salopp, insbesondere ohne Begründung der Korrektheit dessen, was da getan wird. In unseren Seminaren geht es aber um wissenschaftliches Arbeiten, z.B. auch um das Verstehen komplexerer formaler Konstrukte und Zusammenhänge. Veranschaulichen ist gut, ersetzt aber nicht das exakte Formale. Eine bloße Veranschaulichung, wie sie häufig im Internet zu finden ist, entspricht nicht dem, was in einem Seminarvortrag erwartet wird.

Auch bei der Verwendung zusätzlicher Literatur muss man darauf achten, das die verwendeten Begriffe übereinstimmen, selbst kleine Veränderungen in einer Definition/ einem Algorithmus können weitreichende Konsequenzen haben.

Vortrag

- Inhalt: Motivation und Einführung, Gliederung, Argumentationskette, Abstraktionsniveau, Vollständigkeit

- Form: Form der Folien (Schriftgröße, Diagramme, Folien nicht überladen), freie Rede, sprachliche Verständlichkeit (deutliche Sprechweise, Wortwahl), Einhalten der Zeit

Der Vortrag soll ca. 45 Minuten dauern (+ ca. 5 Minuten Diskussion).

Ausarbeitung

- Darstellung: Klarheit des Textes, sprachliche Gewandtheit, äußere Form, Rechtschreibung, Quellenangaben, sinnvolle Darstellung von Abbildungen

- Hinführung: Abstract, Einleitung und Motivation

- Hauptteil: Argumentationskette, Darstellung der Hauptresultate

- Abschluss: Schlussbewertung und Zusammenfassung, Ausblick

Die Ausarbeitung soll ca. 10 (±10%) Seiten lang sein (Deckblatt und Inhaltsverzeichnis zählen nicht).

Hörerkreis

Bachelor Informatik oder Medieninformatik

- Trainer/in: Philipp Wendler

Basic Information

- Language: English

- Prerequisite courses

- Formal Languages and Complexity (must)

- Logic and Discrete Structures (must)

- Formal Specification and Verification (recommended)

- Software Verification (recommended)

- SAT Solving (recommended)

- Date: Thursday, 16:15-17:45

- Location: Seminar Room 067, Oettingenstr. 67

- First meeting: 2023-10-19 (about the detailed seminar organization and expectations)

- IMPORTANT: Absence from the first meeting will lead to a failing grade in the seminar.

Content

Model checking is an important research field in computer science where automatic solutions to the following problem are studied: Given a computing model and a specification, decide whether the model satisfies the specification or not. In practice, a computing model can be a digital circuit (hardware) or a program (software). A specification can be a safety property requiring that errors never happen during the execution of the computing model. Compared to testing, model checking can guarantee the correctness of computing systems with mathematical rigor. Model checking is rooted in a solid theoretical foundation and requires advanced software engineering for tool implementation. The inventors of model checking won the 2007 Turing Award, and leading technology companies use model-checking techniques to assure the quality of their products.

Goal

The goal of this seminar is to learn the mathematical foundation and understand the working of state-of-the-art algorithms for hardware and software model checking. At the end of this seminar, students should become familiar with the background knowledge of model checking and able to explain a scientific publication on model checking in oral and written forms.

Organization

The seminar will consist of three phases:

- Reading lectures: In the first phase, we will recap the mathematical foundation of model checking. Students will be divided into groups. Each group will be assigned a topic and lead the discussion on the topic in one seminar session.

- Weekly group meetings: In the second phase, each student will be assigned a publication on an algorithm for model checking. Students will have weekly meetings with the mentors to report their progress. Mentors will guide students to read and understand the algorithms in the publications.

- Final presentation and report: In the final phase, students will present the algorithms assigned to them and write a report explaining them with examples and analysis.

Team

References

- Trainer/in: Dirk Beyer

- Trainer/in: Po-Chun Chien

- Trainer/in: Niann-Tzer Li

Immer öfter begegnet man seit einiger Zeit Daten mit funktionalem Charakter, für die jede Beobachtung eine Kurve darstellt.

Beispiele reichen von der Ökonometrie oder Meteorologie, wo gewisse Größen kontinuierlich über die Zeit erhoben werden,

bis zu Absorptionsspektren von infrarotem Licht in der Chemometrie.

Statt Messungen dieser Kurven an diskreten Punkten als einzelne Variablen aufzufassen,

empfiehlt es sich bei der Analyse dieser Art von Daten auf deren speziellen funktionalen Charakter Rücksicht

zu nehmen und diesen gewinnbringend zu nutzen.

Im Seminar werden nun eine Reihe von Verfahren vorgestellt und untersucht,

die speziell auf funktionale Daten zugeschnitten sind. Dabei werden sowohl (inzwischen) etablierte Techniken behandelt

als auch neuere Ansätze diskutiert.

Vorbesprechung: 20.10.2017, 12:30 Uhr s.t.

- Trainer/in: Sonja Greven

- Trainer/in: Clara Happ

- Trainer/in: David Rügamer

- Trainer/in: Lisa Steyer

- Trainer/in: Jan Stöcker

Das Erlernen des Programmierens fällt vielen Menschen nicht leicht und benötigt viel Übung. Nicht immer sind Lehrpersonen in der Lage alle Studierende adäquat zu betreuen und ihnen detailliertes und schnelles Feedback zu geben. Ein Ansatz dieses Problem zu lösen, besteht darin Systeme zur (semi-)automatischen Bewertung und/oder Generierung von Feedback einzusetzen.

Im Seminar werden technische und didaktische Herausforderungen und Lösungsansätze diskutiert, die Lernende und Lehrende beim Lehren und Lernen unterstützen.

Die Prüfungsleistung besteht aus einem Vortrag und aktiver Teilnahme im Seminar sowie einer schriftlichen Ausarbeitung.

Das Seminar findet als Präsenzveranstaltung statt (Mi 14-16 Uhr, damit gute Diskussionen möglich sind.

- Trainer/in: Armin Egetenmeier

- Trainer/in: Sven Strickroth

Organization

Registration via central registration process for Bachelor seminars.The seminar will be held in presence on Tuesdays, 14-16 in Oettingenstraße 67.

This seminar will be in English.

Content

This seminar studies benchmarks for Java, Scala, Android, and JavaScript. The studied benchmarks used to experimentally compare runtime environments like different JVM implementations or different verification technologies. Next to the software itself, which should be (close to) real-world software and representative, the benchmarks may offer additional tool support for benchmarking as well as additional information about workload, expected bugs, or benchmark characteristics.Under the guidance of your supervisor you will

- use the given literature and may search for additional literature to become acquainted with your topic,

- prepare and give a presentation about your topic and afterwards discuss the topic with the other participants,

- write a scientific report, which provides a summary of your topic.

The planned topics are:

JVM Performance Benchmarks

- DaCapo

- JavaGrande

- JemBench

- Renaissance

- ScalaBench

- JaconTeBe

- AndroVul

- AppLeak

- Ghera

- TaintBench

- BUGS.JS

- SecBench

- Trainer/in: Marie-Christine Jakobs

- Trainer/in: Matthias Kettl

Any questions please email to yunru.wang@ifi.lmu.de

Time & Location:

Thursdays 16:00-18:00, Room U 133, Oettingenstr. 67

Introduction:

Code semantics form the backbone of numerous program analysis tasks, such as software testing, vulnerability detection, and reverse engineering. In recent years, we have witnessed an initial surge in applying ML to facilitate the understanding of code semantics and further enhance downstream analysis tasks. Unlike traditional methods, ML in program analysis needs less expert knowledge, offering promising accuracy and efficiency. However, challenges remain. To take binary code as illustration, how to ensure generalization and scalability across diverse platforms, compilers, optimization options and obfuscation are still open questions. Additionally, the reliability and usage boundaries of ML in program analysis prompt ongoing discussions.In this seminar, we will delve into the development of ML techniques for code semantic representation. Tracing its evolution from applying traditional ML algorithms to large language models, as well as the shift from manual feature engineering to self-supervised tasks and neural networks specifically designed for code semantics.

This seminar aims to deepen your understanding of code semantics and neural networks through discussions and coding practices.

Pre-requisites:

- in English

- Attendance at the first session (18-04-2024) is mandatory.

- Interest in binary analysis and a basic knowledge of machine learning.

- Trainer/in: Johannes Kinder

- Trainer/in: Yunru Wang

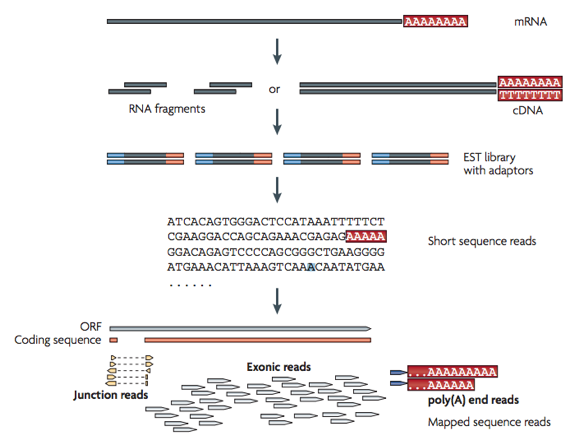

This seminar introduces methods for the computational analysis of quantitative high-throughput RNA sequencing data (RNA-Seq). The seminar is required for the practical course "Computational analysis of RNA-Seq" and the lecture "Human Genomics" is highly recommended.

Instructors: Ines Hellmann hellmann@bio.lmu.de

Beate Vieth vieth@bio.lmu.de

Please remember that you have to consult with one of us at least 2 days prior to the Seminar.

Talks should be 20min/person and including discussion each section should be roughly 1.5h.

The points given in each topics are hints, you may restructure it and make slight changes to the emphasis if you think it to be appropriate.

Talks are generally better if, you consider the following principles:

Less text, more pictures

Text and pictures need to be in sync

Explain everything to a level that your fellow students understand the pictures and statements you make. Don't just show things for the sake showing.

- Trainer/in: Ines Hellmann

- Trainer/in: Philipp Janßen

- Trainer/in: Zane Kliesmete

- Trainer/in: Dana Lopez Parra

- Trainer/in: Felix Pförtner

- Trainer/in: Daniel Richter

- Trainer/in: Leonhard Schaffmayer

- Trainer/in: Anita Térmeg

This seminar offers a variety of topics from High Performance Computing, Quantum Computing, Virtual Reality and Cryptography for students to work on.

Each participant will work on one topic throughout the semester (master students on their own, bachelor students in pairs). The goal is to write a paper, submit it to an imaginary conference committee, review each other's work and present their findings at an end-of-term "conference" in the seminar.

The task is supported by a lecture about scientific writing and presentations and by an individual supervisor for each topic.

The mandatory lectures will take place on Wednesday 17.04.24 and 08.05.24, 12-14 h c.t., room 061 in Oettingenstr. 67.

The exam date will be Saturday 06.07.24, 9-18 h, room B001 in Oettingenstr. 67.

- Trainer/in: Karl Fürlinger

- Trainer/in: Sophia Grundner-Culemann

- Trainer/in: David Linder

- Trainer/in: Niels Dingemanse

- Trainer/in: Cristina Tuni

- Trainer/in: Tobias Rolfes

- Trainer/in: Simon Weixler

Dependent type theories are formal systems which can be understood both as powerful logics and functional programming languages. They have been studied since the late 1960’s and today serve as the foundations of popular interactive theorem provers such as Agda, Coq, Idris and Lean. In this seminar, we will discuss various important type theories and their properties.

You can register for this seminar only via the central allocation of MSc seminars.

- Trainer/in: Jasmin Blanchette

- Trainer/in: Jannis Limperg

- Trainer/in: Catharina Koke

- Trainer/in: Harry Oelke

- Trainer/in: Camilla Schneider

Die Texte der Urgeschichte (Gen 1–11) zählen zu den theologisch anspruchsvollsten und wirkmächtigsten des Alten Testaments. Sie führen nicht nur in aktuelle Debatten (von Kreationismus bis Erbsündenlehre), sondern waren und sind Gegenstand einer vielgestaltigen und verzweigten Auslegungsgeschichte. Insbesondere in der altkirchlichen Auslegung wurden dabei Weichen gestellt, die die kirchliche Lehrentwicklung zu entscheidenden Fragen wie z.B. dem Gottes- oder Menschenbild tiefgreifend prägte und die Rezeption bis in die gegenwärtigen Debatten hinein beeinflusst.

Im Seminar werden Texte aus Gen 1–11 und ihre historische Pragmatik analysiert und einschlägige Beispiele aus der altkirchlichen Auslegung diskutiert: Wie haben Autoren wie z.B. Augustin oder Gregor von Nyssa die Texte verstanden? Welche theologischen Fragen wurden an ihnen diskutiert? Was prägte ihre (und was prägt unsere) Textwahrnehmung?

- Dozent/in: Martin Wallraff

- Dozent/in: Kristin Weingart

- Trainer/in: Ralf Zimmer

- Trainer/in: Elizabeth Joyce

- Trainer/in: Seraina Rodewald

- Trainer/in: Camila Uribe-Holguin Garcia-Reyes

- Trainer/in: Marie Veranso Epse Libalah

Life is specified by genomes. Every organism, including the crops that produce our daily foods, has a genome that contains all the biological information—the DNA—needed to build and maintain a living example of that organism. The biological information contained in the DNA is divided into genes, discrete units of the genome. The complete set of genes represents the genetic constitution that makes up the genotype of an organism. Crops and cattle often have complex genomes to achieve desired agronomic traits. This makes crops and cattle vulnerable to infection by co-evolving pathogens and poses ongoing challenges in modern breeding to keep up with demands from an increasing world population.

This aim of this seminar is to develop an understanding of the unique genetic makeup of our foods. Evaluating the origin of modern cops and cattle, and the way they have been bred over centuries to perform best for productivity, human-desired traits, and resistance to environmental stress will be used to gain knowledge on genome architecture and genes regulating agronomic traits. This will be complemented by looking at modern breeding approaches to tackle the challenges in food security. A basis for this seminar are the lectures "Genomes" and "Forward and Reverse Genetics".

The seminar requires that students present a selected topic in the form of an oral presentation and moderate the subsequent discussion with their peers. Each presentation should not last longer than 30min. To keep to the time is a fundamental quality criterion. Presenters must prepare two scientific questions related to your topic to initiate and guide the scientific discussion. The week before your presentation you must provide i) key scientific literature to share with your peers; ii) a written summary of your presentation content, and iii) discuss your preliminary presentation file with the lecturer. The provided literature and summary must be read by all participants. All students have to be prepared for each seminar with at least two questions related to the topic and contribute to the discussion.

Credits depend on regular and timely attendance to the seminar and active participation is required! Your presentation and your participation in the seminar will be marked! The presentation will be assessed by formal criteria (slide design, structural requirements), by contents (depth and breadth of knowledge), and by presentation style (speech, interaction with the audience).

The seminar will start with an introduction to the overall theme Food & Genes, and for students to be assigned their topic. A guide how to search and read literature, and how to present a seminar will be given.

- Trainer/in: Silke Robatzek

- Trainer/in: Katarzyna Rybak

- Trainer/in: Constance Tisserant

- Trainer/in: Gudrun Kadereit

- Trainer/in: Thibaud Messerschmid

- Trainer/in: Christian Siadjeu

- Trainer/in: Camila Uribe-Holguin Garcia-Reyes

Ort: U139 Oettingenstr. 67

Zeit: Fr 12:00-14:00 (wöchentlich)

- Trainer/in: Tong Liu

- Trainer/in: Volker Tresp

- Trainer/in: Yao Zhang

Contents of seminars

- the human genome project

- CRISPR/Cas

- fingerprinting

- personalized medicine

- pre-implantation diagnostics

- ExAc project

- epigenetics

- 24 and me

Skills

- presentation skills

- literature search and evaluation

- design of scientific questions

- literature-based argumentation

- moderation of discussions

- Trainer/in: Dagmar Hann

- Trainer/in: Martin Parniske

- Trainer/in: Claude Becker

- Trainer/in: Dagmar Hann

Gerechtigkeit ist ein Thema, das schnell in intensive Debatten führt: Was ist eine gerechte Strafe für ein Verbrechen? Wie steht es um die soziale Gerechtigkeit? Kann es eine (Bibel in) gerechte(r) Sprache geben?

Gerechtigkeit ist in der biblischen Tradition zugleich eine häufig genannte Eigenschaft Gottes. „Gnädig ist JHWH und gerecht“ hält Ps 116,5 fest und wirft damit sogleich weitere Fragen auf: Kann Gott beides zugleich sein? Welche Vorstellungen stehen hinter der Rede vom gerechten Gott? Wie verhält sich die Gerechtigkeit Gottes zur Gerechtigkeit der Menschen? Wer ist denn überhaupt „gerecht“? Wie kann Gott gerecht sein, wenn es in der Welt häufig so ungerecht zugeht?

Im Seminar geht es in der Zusammenschau und im Dialog von alt- und neutestamentlichen Perspektiven um biblische Antworten auf die Frage nach der Gerechtigkeit und damit auch um Impulse für aktuelle Gerechtigkeitsdiskurse.

- Dozent: Loren Stuckenbruck

- Dozent: Kristin Weingart

Gödel's incompleteness theorems are celebrated results in mathematical logic that significantly impact on computing. A seminar's first aim is to get a grasp of Gödel's incompleteness theorems' proofs. A seminar's second aim ist to directly approach Gödel's incompleteness theorems from Gödel's article of 1938, helped if needed from introduction to (modern version of) the proofs of Gödel's incompleteness theorems. The seminar's third and last aim ist to grasp the meaning of Gödel's incompleteness theorems - and to debunk some widespread esoteric "understandings" of these theorems.

- Trainer/in: Francois Bry

- Dozentin: Sarah Schulz

Die Weimarer Republik ist aus jüdischer Sicht im Rückblick höchst ambivalent zu bewerten. Zum einen waren nun rechtliche Beschränkungen mit der Einführung der Demokratie nun endgültig aufgehoben. Die deutsch-jüdische Kultur erlebte eine Renaissance und durch die Einwanderung von Juden aus Ostereuropa entstanden vielerorts neue Lehrzentren. Gleichzeitig wurde die Republik selbst von vielen Krisen gebeutelt, die sich auch auf deren jüdischen Staatsbürger auswirkten. Zudem erlebte auch der Antisemitismus neuen Auftrieb und innerjüdische Spannungen um politische Fragen wie den Zionismus oder zwischen deutschen Juden und sogenannten „Ostjuden“ verschärften sich. Nicht zuletzt erlebte die Weimarer Republik Gründung und Aufstieg der Nationalsozialisten, die das politische und gesellschaftliche Klima immer stärker beeinflussten. Dennoch wäre es verkürzt, jüdische Geschichte in der Weimarer Republik lediglich als ein Vorkapitel zum NS und schließlich der Vernichtung des europäischen Judentums zu begreifen. Der Kurs widmet sich den verschiedenen Facetten jüdischen Lebens in der Weimarer Republik anhand der Sekundärliteratur und einer weiten Bandbreite an historischen Quellen.

Prüfungsformen im BA und LA (Studienbeginn bis SOSE 2020): KL+RE+HA

Achtung NEU!

Prüfungsformen im BA und LA (Studienbeginn ab WISE 2020/21): RE + HA

Prüfungsform im Didaktikfach - Mittelschule und Sonderpädagogik (Studienbeginn ab WISE 2015/16): RE + HA

- Trainer/in: Daniel Mahla

Kleidung ist ein visuelles Kommunikationsmittel, das buchstäblich „auf den ersten Blick“ eine sehr allgemein gefasste soziale Einordnung ermöglicht, beispielsweise die Zugehörigkeit zu einer bestimmten sozialen, religiösen, ethnischen, politischen Gruppe. Die bewusste Entscheidung für einen bestimmten Kleidungsstil bedeutet auch den Versuch und Willen zur Integration und Akkulturation in einer Gemeinschaft. Umgekehrt steht das Verbot einer bestimmten Kleidung oder gar der Zwang zu äußeren Kennzeichen oft für Stigmatisierung und den Ausschluss aus der Gemeinschaft. Seit dem Mittelalter bis hin zum „Judenstern“ im 20. Jahrhundert haben wir zahlreiche Belege dafür, wie Juden durch Kleidung und äußere Symbole als solche gekennzeichnet wurden. Auch das jüdische religiöse Gesetz macht zahlreiche Vorgaben zur Kleidung, wie beispielsweise das Verbot, Leinen und Wolle zu mischen. Wie gingen Juden mit solchen Kleidungsvorschriften im Alltag um? Wie konnten sie mit individuellen Bedürfnissen, gesellschaftlichen Moden, politischen und wirtschaftlichen Zwängen vereinbart werden? Und führte das zur Entstehung einer typisch jüdischen Kleidung? Der gesamte Themenkomplex Kleidung - auch Aspekte der Herstellung und des Handels - nimmt in der jüdischen Geschichte einen bemerkenswert großen Platz ein. In der Forschung hat sich das bisher noch nicht adäquat niedergeschlagen. In der Übung beschäftigen wir uns mit der neuzeitlichen Kleidungsgeschichte der Juden, den sie betreffenden Kleidungsordnungen und -zwängen, ihren religiösen, weltanschaulichen, politischen, sozialen und kulturellen Hintergründen und Bedeutungen.

Prüfungsformen im BA und LA (Studienbeginn bis SOSE 2020): KL+RE+HA Achtung NEU! Prüfungsformen im BA und LA (Studienbeginn ab WISE 2020/21): RE + HA |

- Trainer/in: Evita Wiecki

- Trainer/in: Leonel Agbodji

- Trainer/in: Timo Kosiol

- Trainer/in: Matthias Mohr

- Trainer/in: Stefan Ufer

- Trainer/in: Catharina Koke

- Trainer/in: Harry Oelke

- Trainer/in: Camilla Schneider

Machine Ethics investigates how to ensure the ethical behaviour of artificial intelligent agents, that is, machines that rely on artificial intelligence. Machine ethics has been considered since the middle of the 20th century. It has been popularized through the Three Law of Robotics postulated by Isaac Asimov in his 1942 science fiction short story "Runaround" (re-published in 1950 in Asimov's short story collection "I, Robot"). Machine ethics has gained momentum as a sub-field of Computing Ethics since the beginning of the 21th century following the proliferation of Artificial Intelligence tools.

The master seminar aims at introducing to machine ethics – stressing the engineering of ethical machines.

- Trainer/in: Francois Bry

This seminar covers recent topics and advances in Reverse Engineering techniques aided by Machine Learning. We will cover recovery of function boundaries, symbols, and in particular Deep Learning models that produce vector representations of machine code.

Participants should have basic knowledge in Machine Learning and should be somewhat familiar with assembly code.

Participation in the first session (April 17) is mandatory, anyone not present (without valid excuse) cannot take this seminar. Seminar sessions take place Wednesdays 4pm-6pm at Oettingenstr. 67, room 033 from 17.4.-17.7.24

After the first session, the participants will choose their paper. The first presentations start two weeks after. Each participant is required to give a presentation of his paper, prepare a discussion, participate in every week's discussion, and write a seminar report at the end of the term.

- Trainer/in: Moritz Dannehl

- Trainer/in: Johannes Kinder

Ort: 067 Oettingenstr. 67

Zeit: Do 16:00-18:00 (wöchentlich)

- Trainer/in: Ruotong Liao

- Trainer/in: Volker Tresp

- Trainer/in: Jingpei Wu

Thursdays, 10 - 12 c.t., Akademiestr. 7, Room 105

- Trainer/in: Ursula Fantauzzo

- Trainer/in: Pingchuan Ma

- Trainer/in: Björn Ommer

Malware (d.h. Viren, Trojaner und Würmer) entwickelt sich stetig weiter. Waren die ersten Viren in den 1970er Jahren noch eher vereinzelte Experimente, schafften es in den 90er Jahren einige Schadprogramme in die Medien, bevor sich in den 2000ern vor allem E-Mail-Würmer explosionsartig ausbreiten konnten. Mittlerweile dominieren kriminelle Organisationen und Geheimdienste das Geschehen und entwickeln hochspezialisierte Malware, von Verschlüsselungs-Trojanern zur Erpressung von Lösegeldern bis zu unauffälligen Hintertüren für Spionage und Sabotage.

In diesem Seminar betrachten wir sowohl die historische Entwicklung von Malware als auch aktuelle Trends. Verfügbare Themen werden akademische Arbeiten zur Malware-Analyse und Erkennung sein, aber auch detaillierte Berichte zu einzelnen prominenten Malware Exemplaren.

Voraussetzung für das Seminar ist ein Interesse für Maschinencode und Details von Betriebssystemen.

Neben den eigentlichem Inhalt sollen auch Grundlagen des wissenschaftlichen Arbeitens vermittelt werden.

- Trainer/in: Johannes Kinder

Malware (d.h. Viren, Trojaner und Würmer) entwickelt sich stetig weiter. Waren die ersten Viren in den 1970er Jahren noch eher vereinzelte Experimente, schafften es in den 90er Jahren einige Schadprogramme in die Medien, bevor sich in den 2000ern vor allem E-Mail-Würmer explosionsartig ausbreiten konnten. Mittlerweile dominieren kriminelle Organisationen und Geheimdienste das Geschehen und entwickeln hochspezialisierte Malware, von Verschlüsselungs-Trojanern zur Erpressung von Lösegeldern bis zu unauffälligen Hintertüren für Spionage und Sabotage.

In diesem Seminar betrachten wir sowohl die historische Entwicklung von Malware als auch aktuelle Trends. Verfügbare Themen werden akademische Arbeiten zur Malware-Analyse und Erkennung sein, aber auch detaillierte Berichte zu einzelnen prominenten Malware Exemplaren.

Voraussetzung für das Seminar ist ein Interesse für Maschinencode und Details von Betriebssystemen.

Neben den eigentlichem Inhalt sollen auch Grundlagen des wissenschaftlichen Arbeitens vermittelt werden.

- Trainer/in: Johannes Kinder

Malware (d.h. Viren, Trojaner und Würmer) entwickelt sich stetig weiter. Waren die ersten Viren in den 1970er Jahren noch eher vereinzelte Experimente, schafften es in den 90er Jahren einige Schadprogramme in die Medien, bevor sich in den 2000ern vor allem E-Mail-Würmer explosionsartig ausbreiten konnten. Mittlerweile dominieren kriminelle Organisationen und Geheimdienste das Geschehen und entwickeln hochspezialisierte Malware, von Verschlüsselungs-Trojanern zur Erpressung von Lösegeldern bis zu unauffälligen Hintertüren für Spionage und Sabotage.

In diesem Seminar betrachten wir sowohl die historische Entwicklung von Malware als auch aktuelle Trends. Verfügbare Themen werden akademische Arbeiten zur Malware-Analyse und Erkennung sein, aber auch detaillierte Berichte zu einzelnen prominenten Malware Exemplaren.

Voraussetzung für das Seminar ist ein Interesse für Maschinencode und Details von Betriebssystemen.

Neben den eigentlichem Inhalt sollen auch Grundlagen des wissenschaftlichen Arbeitens vermittelt werden.

- Trainer/in: Moritz Dannehl

- Trainer/in: Johannes Kinder

- Trainer/in: Harry Oelke

- Trainer/in: Florian Weber

- Trainer/in: Richard Merrill

Seminar: Mechanisms of plant gene regulation by Prof. Dr. Wolfgang Frank and Dr. Oguz Top

Content

|

In the seminar, the students critically discuss diverse mechanisms of gene regulation in plants. Specifically, the students select a topic, search, select and read a recent relevant publication and present the results and outcome of this publication in this seminar. Ideally, several new topics including gene regulation by non-coding RNAs, epigenetic mechanisms, post-transcriptional control, signals and triggers for gene expression will be discussed and presented. |

Learning outcomes

|

The students will be able to communicate and to present the content of a recent scientific report or publication in a clear and unambiguous manner and to exchange information and general ideas on a scientific level with student fellows and experts in Plant Molecular Cell Biology. |

- Trainer/in: Wolfgang Frank

- Trainer/in: Oguz Top

Menschenrechte sind die Grundlage der Demokratie; Ihr Verhältnis zum christlichen Glauben ist vielschichtig: einerseits haben sie in der biblischen „Demokratisierung der Gottebenbildlichkeit“, der Idee der unsterblichen Seele, der Gewissens- und Religionsfreiheit sowie dem Prinzip der unbedingten Liebe ihre zentrale Wurzel; zugleich wurden sie von der Katholischen Kirche erst 1963 (in der Enzyklika „Pacem in terris“) offiziell anerkannt; bis heute ist der Stellenwert der Menschenrechte in der katholischen Kirche in einigen Bereichen (z.B. Frauenrechte) umstritten. Ist der mit den Menschenrechten verbundene „Kult des Individuums“ die säkularisierte „Religion der Moderne“?

Darüber hinaus wird das Seminar folgende Aspekte diskutieren:

- Zusammengehörigkeit von Rechten und Pflichten,

- Kinderrechte,

- Rechtansprüche von Menschen mit Behinderung (Inklusion),

- Grenzen und Umsetzungsdefizite in der Migrationsgesellschaft,

- Braucht es ökologische Menschrechte?

- Tierethische Erweiterung bzw. Revision der (anthropozentrischen) Menschenrechte

- Radikale Kritik des (digitalen) Trans- und Posthumanismus

- Religiöse u. kulturspezifische Zugänge zum Verständnis der Menschenrechte

Wegen der Coronakrise kann das Seminar mindestens in der ersten Semesterhälfte nicht als Präsenzveranstaltungen durchgeführt werden.

Es werden für jeden Woche digital Texte, die zu erarbeiten sind, angeboten. Als Kurzreferate sollen Thesenpapiere und - nach Möglichkeit - Ton und/oder Bildaufnahmen von den TN erstellt werden.

Zusätzlich wird ein Diskussionsforum in Moodle angeboten, falls die Verbindung stabil ist und alle Zugang haben auch als virtuelles Seminar (LMU zoom-Video).

- Trainer/in: Felix Geyer

- Trainer/in: Alessandra Moraldi

- Trainer/in: Markus Vogt

- Trainer/in: Bianca-Jeanette Schröder

Anmeldung

Sie können an diesem Seminar sowohl für Bachelor als auch für Master teilnehmen. Die Anmeldung zu diesem Seminar erfolgt über die Zentralanmeldung. Bitte beachten Sie unbedingt die Hinweise zur Anrechnung weiter unten!

Benötigte Kenntnisse für das Seminar: Softwaretechnik

Lernziele:

- Kenntnis der Methoden und Verfahren zur Beschreibung, Modellierung und Simulation dynamischer Systeme

- Vertrautheit mit den Besonderheiten solcher Systeme, mit Simulationsprogrammen und mit Anwendungsfeldern außerhalb der Informatik.

Inhalt:

- Methoden und Verfahren zur Beschreibung, Modellierung und Simulation dynamischer Systeme.

- Betrachtung der Besonderheiten solcher Systeme wie dynamische Einflussgrößen, Rückkopplungsschleifen, Stabilität bzw. Instabilität.

- Anwendungen: Zum Beispiel aus der Steuerungstechnik, aus Psychologie und Soziologie (Simulation und Steuerung sozialer Systeme), den Wirtschaftswissenschaften (Steuerung ökonomischer Systeme), der Umweltforschung und der Entwicklung von Spielen.

Im Seminar werden Beschreibungsmethoden und Simulationsprogramme für dynamische Systeme behandelt und an Anwendungsbeispielen aus verschiedenen Disziplin

Seminar-Leitung

Prof. Dr. Martin Wirsing, Prof. Dr. Wolfgang Hesse

Technische Fragen: Dr. Philipp Wendler

Termine und Ablauf

Das Seminar findet zu Beginn des Semesters wöchentlich statt, jeweils Donnerstags 12-14 Uhr., und beginnt mit dem ersten Termin am 09.11.2023 (❗). Die studentischen Vorträge erfolgen als Blockveranstaltung an zwei Samstagen (❗).

- Einführungsveranstaltung (09.11.2023❗)

- Vorträge zum Thema (16.11., 23.11., 30.11.2023)

- Studentische Vorträge ( Samstag, 09.12.2023 und 20.01.2024 9-18 Uhr ❗)

- Abschlussveranstaltung (25.01.2024)

Anrechnung

Die Lehrveranstaltung findet in einer gemischten Form statt, bestehend aus Vorlesungsanteilen und Seminarvorträgen statt. Sie kann im Hauptfach Informatik/Medieninformatik folgendermaßen angerechnet werden:

- Das Seminar kann als Bachelorseminar angerechnet werden. Dieses gibt nur 3 ECTS-Punkte. Gefordert sind dafür laut Prüfungsordnung eine Hausarbeit mit 7.000-14.000 Zeichen sowie eine mündliche Prüfung von 30-45 Minuten. Der Seminarvortrag zählt als mündliche Prüfungsleistung. Melden Sie sich in diesem Fall über die Zentralanmeldung für Bachelorseminare an.

- Das Seminar kann als Masterseminar angerechnet

werden. Dieses gibt dann 6 ECTS-Punkte. Gefordert sind dafür laut

Prüfungsordnung natürlich etwas mehr: Hausarbeit mit 20.000-30.000

Zeichen sowie eine mündliche Prüfung von 30-45 Minuten. Auch hier zählt

der Seminarvortrag als mündliche Prüfungsleistung. Melden Sie sich in diesem Fall über die Zentralanmeldung für Masterseminare an.

- Das Seminar kann als Veranstaltung für Vertiefende Themen der Informatik für Bachelor angerechnet werden. Dieses gibt ebenfalls 6 ECTS-Punkte. Gefordert werden dabei die gleichen Leistungen wie für das Masterseminar. Melden Sie sich in diesem Fall über die Zentralanmeldung für Masterseminare an.

- Trainer/in: Wolfgang Hesse

- Trainer/in: Philipp Wendler

- Trainer/in: Martin Wirsing

Some algorithms from machine learning have successfully approached many of the problems that seemed unsolvable a few decades ago (eg. computer vision, image generation). Irrespective of the successes in applied settings, the learning process, as well as the uncertainties that underlie the learning, remain open problems that challenge the foundations of statistics. Since attempts relying on the traditional (Bayesian and frequentist) frameworks have shown only limited success, some researchers have directed their efforts in questioning the foundations of statistics in a very principled manner (eg. What if there is no data generating process? What if we are not certain about our prior beliefs? Can we talk about a conditional distribution of the parameters without imposing a prior on the parameters? Are all uncertainty dimensions covered?).

In this seminar, we will explore foundations rooted in five main blocks, namely: traditional Bayesian and frequentist frameworks, imprecise probability, decision theory, information theory and compression algorithms. We will build on the following non-exhaustive list of papers:

1. Aleatoric and epistemic uncertainty in machine learning: An introduction to concepts and methods - Hüllermeier, Waegeman (2021)

2. Sources of Uncertainty in Machine Learning--A Statisticians' View - Gruber et al. (2023)

3. Minimum description length revisited - Grünwald and Roos (2020)

4. The Interplay of Bayesian and Frequentist Analysis - Bayarri and Berger (2004)

5. Robust Bayesian Analysis: sensitivity to prior - Berger (1987)

6. All models are wrong, but many are useful: Learning a variable's importance by studying an entire class of prediction models simultaneously - Fisher et al. (2019)

7. Strictly frequentist imprecise probability - Fröhlich et al. (2024)

8. Information-theoretic upper and lower bounds for statistical estimation - Zhang (2006)

9. The E-Posterior - Grünwald (2023)

10. How the game-theoretic foundation for probability resolves the Bayesian vs. frequentist standoff? - Shafer (2020)

11. Judicious Judgement Meets Unsettling Updating: Dilation, Sure Loss and Simpson’s Paradox - Gong and Meng (2021)

12. Testing by betting: A strategy for statistical and scientific communication - Shafer (2019)

We invite students to suggest their own papers that fit within the topic as well.

Who is this seminar for: Motivated students who are open to explore current trends in the foundations of statistics that might provide tools to solve open problems in uncertainty quantification and learning. The seminar is open to master’s students from statistics, mathematics, economics, data science, and similar backgrounds. For students of the Statistics and Data Science program, the seminar can be recognized for the mandatory seminar module in the Methodology & Modeling, Machine Learning and Social Statistics and Data Science tracks, as well as for the additional elective general seminar module ‘Advanced Research Methods in Theoretical Statistics’ (WP 51).

Data Science tracks, as well as for the additional elective general seminar module ‘Advanced Research Methods in Theoretical Statistics’ (WP 51). Requirements for obtaining 9 ECTS credits: Every student has to

* give a 45-60 minutes long presentation on their chosen topic supported by slides and

* write a seminar paper based on it (As a rough guideline: the typical seminar paper is 25-30 pages long; in case the paper is very technical, it can be considerably shorter, which is to be agreed on with the organisers of the seminar). The paper has to be submitted by 01.06.2025 and shall contain a deepened and extended version of the presentation, also taking up the discussion of the presentation and positioning the chosen topic in the context of the seminar. (The registration for the 9 ECTS has to be done via LSF.)

If places are left, we are happy to offer in addition a 3 ECTS version, based on a shorter term paper or presentation. The 3 ECTS could be used flexibly for one of the corresponding generic modules. To apply for the 3 ECTS option write an email to ivan.melev@lmu.de no later than September 25 (no registration via LSF!).

We expect active participation in the discussions of the seminar. This includes a quick personal preparation for each presentation based on some preparation material (1 page) the speakers are asked to provide one week in advance.

What is the format? This is a block seminar in a face-to-face format. It will take place during the week of 26.02.2025-28.02.2025; the exact dates are still to be decided.

- Trainer/in: Thomas Augustin

- Trainer/in: Ivan Melev

- Trainer/in: Georg Schollmeyer

- Trainer/in: Florian Wöller

Der Protestantismus gewinnt durch die im 19. Jahrhundert entstehende evangelische Kirche in Bayern auch in München schnell an Bedeutung. Das Seminar richtet seine Aufmerksamkeit auf einzelne Persönlichkeiten des Protestantismus in München, die im 20. Jahrhundert Kirche, Theologie, Kultur und die Gesellschaft in der Landeshauptstadt und darüber hinaus prägten. Dabei ist es insbesondere der Stadtteil Maxvorstadt mit seinen kulturtragenden Einrichtungen, der immer wieder durch die Gestaltungskraft einzelner Protestanten/innen geprägt wird. Dazu zählen beispielsweise Landesbischof Hans Meiser (Landeskirchenamt), die Widerständler der „Weißen Rose“ Sophie und Hans Scholl (Universität), der dialektische Theologe Georg Merz (Markuskirche), daneben die Literaten Thomas Mann und Joachim Ringelnatz (Literaturzirkel); in nachdrücklicher Weise sind hier nur vorrübergehend wirkende Protestanten wie Dietrich Bonhoeffer oder der Hitler-Attentäter Georg Elser tätig. Das Seminar ist in Gestalt eines Forschungsseminars an einer erstmaligen breiten Erfassung der maßgeglichen Protestanten des 20. Jahrhunderts in München-Maxvorstadt interessiert. Auf der Grundlage dieses Ergebnisses wird eine Einschätzung des protestantischen Einflusses auf das kirchliche und kulturelle Milieu im Stadtteil Maxvorstadt und in München angestrebt. Das Seminar bietet viel Raum für kreatives Arbeiten in Gruppen oder als Einzelinitiative, möglicherweise unter Einbeziehung von Lokalitäten im Stadtteil. Insgesamt vermittelt das Seminar auf diese Weise eine grundlegenden Überblick über die moderne Geschichte des Protestantismus in München, Bayern und darüber hinaus.

- Trainer/in: Catharina Koke

- Trainer/in: Harry Oelke

- Trainer/in: Camilla Schneider

[1] Chen, Xi, et al. "PaLI: A Jointly-Scaled Multilingual Language-Image Model" *arXiv preprint arXiv:2209.06794* (2023).

[2] Kirillov, Alexander, et al. "Segment Anything." *arXiv preprint arXiv:2304.02643* (2023).

[3] Girdhar, Rohit, et al. "Imagebind: One embedding space to bind them all." Proceedings of the IEEE/CVF Conference on Computer Vision and Pattern Recognition. 2023.

[4] Ye, Qinghao, et al. "mplug-owl: Modularization empowers large language models with multimodality." arXiv preprint arXiv:2304.14178 (2023).

- Trainer/in: Rajat Koner

- Trainer/in: Thomas Seidl

Das Seminar thematisiert narrative, bildliche und filmische Repräsentationen des ´Balkan´ in der Neuzeit (18.-21. Jh.). Anhand unterschiedlicher Quellengattungen (z.B. Reisebericht, Roman, Historienbild, Karikatur, Film usw.) werden Wahrnehmungen und Vorstellungen von der Region als das ´europäische Andere´ dekonstruiert und mit Selbstbildern aus Südosteuropa kontrastiert. Des Weiteren werden Selbstrepräsentationen der südosteuropäischen Nationen und historische Mythen analysiert. Der Kurs führt nicht zuletzt in die Analyse unterschiedlicher Quellengattungen und neuere Strömungen der Geschichtswissenschaft ein (icon turn). Anlass ist nicht zuletzt eine Foto-Ausstellung in der Staatsbibibliothek, die im November eröffnet wird.

Das Seminar findet ausschließlich in Präsenz statt. Bitte 3-G-Nachweise mitbringen!

- Trainer/in: Marie-Janine Calic

Content

A good amount of software-engineering research consists of the creation of software or its analysis. The software and data that are created by researchers in this process are referred to as "research artifacts". These artifacts are useful in two ways. First, other researchers can reproduce the reported research results. That means that, in theory, anyone having access to the research artifact should be able to observe the same results as reported by the researchers. Second, other researchers can reuse these artifacts in their own research.

The goal of this seminar is to learn how to use and assess artifacts from software engineering and programming language research.

In this process students will acquire basic skills for conducting reproducible scientific research, which will be useful for their final projects and further academic careers. They will learn how to perform a reproduction study, document their work, write a report, and present their findings.

Students will perform a reproduction study on a given set of already published artifacts. Their main tasks are to

- verify that published research artifacts are still available and usable,

- read the related publications,

- follow the documentation of the artifacts to reproduce the studies' results, and

- report the findings.

Team

Process

This presence course will consist of 3 phases.

Reading lectures: four presence sessions (one per week) in which students will read and discuss relevant publications on artifact evaluation to gain knowledge on the topic and relevant skills to perform the reproduction study.

Reproduction study: independent work in which each student is given a set of publications with artifacts. Students will document their independent work in lab reports and present the individual reproduction results. A weekly office hour will be offered for discussions on practical issues that students may be facing.

Report and presentation: Students will write a final report based on their experimental work documented in the lab report from phase 2. Additionally, they will prepare a 10 minutes presentation.

Requirements

Students should be interested in reading and understanding scientific publications. A healthy degree of scepticism is beneficial.

This seminar is in English.

- Trainer/in: Marian Lingsch Rosenfeld

- Trainer/in: Stefan Winter

Inhalt: Dieses Seminar beschäftigt sich der Frage, wie Software vor

böswilligen Angriffen geschützt werden kann. Bei der

Datenverarbeitung soll Vertraulichkeit gewährleistet sein, es soll

keine Manipulationen von Daten oder Funktionen möglich sein und es

soll einem Angreifer nicht möglich sein, die Verfügbarkeit des

Systems einzuschränken. Das Seminar behandelt eine Reihe von

Themengebieten, die mit diesen Zielen zusammenhängen, z.B.:

- Sicherheit in der Softwareentwicklung

- Methoden zur Bedrohungs- und Sicherheitsanalyse

- Typische Schwachstellen in Software und dazugehörige Angriffsmethoden

- Dynamische Überwachung von Sicherheitseigenschaften

- Statische Analyse, z.B. zum Finden möglicher Schwachstellen oder zur Vermeidung von Fehlern bei der Benutzung kryptographischer APIs

- Protokollsicherheit

Anforderunge:

- Blitzvortrag 90 Sekunden: Inhaltsübersicht, eine Folie

- Vortrag: 30 Minuten (plus Diskussion)

- Anwesenheit während der Seminarsitzungen

- Ausarbeitung zum Thema (7.000-14.000 Zeichen)

- Trainer/in: Ulrich Schöpp

- Trainer/in: José Alcami Ayerbe

- Trainer/in: Richard Merrill

Organization

Registration via central registration process for Bachelor seminars

The seminar will be held in presence on Tuesdays, 14-16 in Oettingenstraße 67.

This seminar will be in English.

It is recommended to have attended the lecture “Formale Spezifikation und Verifikation” before.

Content

This seminar studies topics about validation of verification results. The goal of validation is to increase the trust in the validity of the result. Validation allows one to check that the verification was actually done and that the verification tool worked properly. In this seminar, we look into (1) protocols for validation, (2) validation techniques for several analyses like dataflow analysis, abstract interpretation, or model checking.

Under the guidance of your supervisor you will

- use the given literature and may search for additional literature to become acquainted with your topic,

- prepare and give a presentation about your topic and afterwards discuss the topic with the other participants,

- write a scientific report, which provides a summary of your topic.

At the end of the seminar, students are able to autonomously familiarize themselves with a scientific topic and are able to present this topic to a heterogeneous audience orally and in written form.

- Proof-Carrying Code

- Programs from Proofs

- Certifying Algorithms

- Amanat Protocol

- Violation Witnesses

- Correctness Witnesses

- Configurable Program Certification

- Temporal Safety Proofs

- Lightweight Bytecode Verification

- Validating Dataflow Annotations

- Abstraction-Carrying Code

- Hoare Proofs from Abstract Interpretation

- ...

- Trainer/in: Marie-Christine Jakobs

- Trainer/in: Matthias Kettl

In diesem Bachelorseminar sollen Themen vorgestellt werden, die sich mit dem Testen und der formalen Verifikation von Programmen beschäftigen. Ein Hauptschwerpunkt liegt dabei auf Programmen die Schleifen über Arrays beinhalten. Die Verifikation von solchen Programmen ist aus Sicht der Forschung immer noch eine große Herausforderung, insbesondere, weil die notwendigen Invarianten oft Quantoren benötigen. Ziel des Seminars ist also ein Überblick über aktuelle Techniken, Ansätze, und Tools.

Personen: Prof. Gidon Ernst, Marvin Brieger

Literatur und Themen werden noch bekanntgegeben.

Termin: Mi 10-12 065 (IFI) ab zweiter Woche des Semesters.

Anforderungen

- selbstständige Einarbeitung in das jeilige Thema

- Präsentation (ca 20min)

- Schriftliche Ausarbeitung (ca 8-10 Seiten Springer LNCS)

- regelmäßige Anwesenheit und Teilnahme im Seminar

- Trainer/in: Marvin Brieger

- Trainer/in: Gidon Ernst

Die Einschreibung für den Moodle-Kurs Seminare Pharmazeutische Technologie gilt immer für ein Semester.

Den Einschreibeschlüssel für den Moodle-Kurs für das aktuelle Semester erhalten Sie automatisch, wenn Sie sich für das Seminar Biopharmazie im LSF angemeldet haben.

Die Anmeldung für diese Seminare findet bis zum 31.03.2026

über LSF statt. Nähere Informationen zur Anmeldung finden Sie bei den

jeweiligen Studiengängen unter https://www.cup.lmu.de/de/studiengaenge/.

- Trainer/in: Wolfgang Frieß

- Trainer/in: Lea Göttling

- Trainer/in: Lasse Hagedorn

- Trainer/in: Alice Hirschmann

- Trainer/in: Sabine Kohler

- Trainer/in: Tanja Mahnecke

- Trainer/in: Olivia Merkel

- Trainer/in: Alexandra Mößlang

- Trainer/in: Katharina Prüßmann

- Trainer/in: Leon Reger

- Trainer/in: Oliver Scherf-Clavel

- Trainer/in: Gerhard Winter

- Trainer/in: David Roesner-Lagao

- Trainer/in: Sara Zarrabi Magd

- Trainer/in: Dorothee Binder

- Trainer/in: Sophie Junge

- Trainer/in: Franziska Behling